SNORT – Công cụ hỗ trợ đắc lực trong phát hiện và phòng chống tấn công mạng

1. Giới thiệu chung về Snort

Snort là một hệ thống phát hiện xâm nhập (IDS - Intrusion Detection System) mã nguồn mở rất phổ biến, được phát triển bởi Marty Roesch và hiện nay thuộc sở hữu của Cisco. Snort có khả năng phân tích lưu lượng mạng theo thời gian thực và đưa ra cảnh báo khi phát hiện các hoạt động bất thường hoặc có dấu hiệu tấn công mạng.

Với cộng đồng người dùng rộng lớn và thư viện rule phong phú, Snort trở thành một công cụ không thể thiếu trong các hệ thống giám sát an ninh mạng hiện đại.

2. Snort hỗ trợ như thế nào?

2.1. Phát hiện tấn công mạng theo chữ ký (Signature-based Detection)

Snort hoạt động chủ yếu dựa trên phân tích gói tin và so khớp chữ ký – tức là so sánh các mẫu dữ liệu trong lưu lượng mạng với các mẫu (rules) đã biết về các cuộc tấn công như:

-

DDoS (Distributed Denial of Service)

-

Port Scan

-

SQL Injection

-

Brute Force Attack

-

Worms và Virus lây lan qua mạng

Khi có sự trùng khớp, Snort sẽ ghi log hoặc cảnh báo ngay lập tức.

2.2. Phân tích lưu lượng mạng theo thời gian thực

Snort có thể chạy ở chế độ Network Sniffer hoặc Packet Logger, giúp người quản trị theo dõi các gói tin đang lưu thông trong hệ thống theo thời gian thực, từ đó phát hiện:

-

Lưu lượng bất thường

-

Các gói tin có nguồn gốc từ địa chỉ IP đáng nghi

-

Giao thức hoặc cổng bị lạm dụng

2.3. Hỗ trợ xây dựng hệ thống phòng thủ nhiều lớp

Snort thường được tích hợp cùng với các thành phần khác như:

-

Tường lửa (Firewall)

-

SIEM (Security Information and Event Management)

-

AI/ML Engine để phân tích sâu hơn

Nhờ khả năng log chi tiết và xuất cảnh báo chuẩn hóa, Snort có thể cung cấp dữ liệu đầu vào cho các mô hình học máy nhằm cải thiện khả năng phát hiện tấn công thông minh (ví dụ: hệ thống phát hiện bất thường kết hợp AI trên SDN).

2.4. Tùy biến và mở rộng dễ dàng

Người dùng có thể tự viết rule để tùy biến theo đặc thù của mạng nội bộ. Điều này giúp Snort thích ứng với các mối đe dọa mới, hoặc phát hiện các hành vi nguy hiểm đặc thù trong một hệ thống riêng biệt.

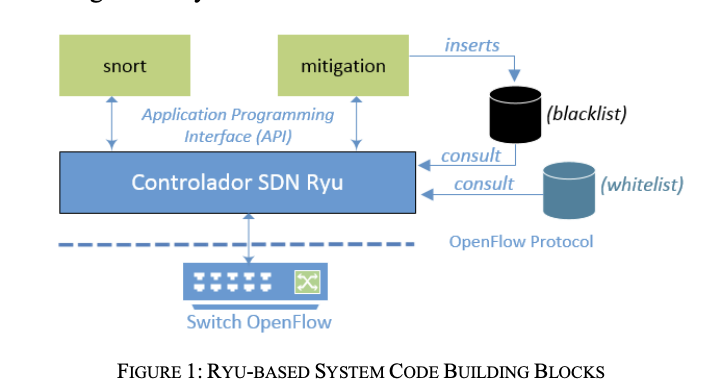

3. Snort trong hệ thống SDN và AI

Trong bối cảnh hiện đại như Software-Defined Networking (SDN), Snort có thể đóng vai trò là công cụ phụ trợ phát hiện dấu hiệu tấn công, từ đó cung cấp nhãn hoặc cảnh báo cho hệ thống điều khiển SDN (ví dụ: Ryu Controller) để thực hiện hành động phản ứng như:

-

Chặn địa chỉ IP tấn công

-

Tự động cập nhật chính sách định tuyến

-

Gửi dữ liệu về cho mô hình AI để huấn luyện mô hình phát hiện tấn công

Việc kết hợp Snort với các mô hình học máy giúp tăng độ chính xác và khả năng phát hiện các cuộc tấn công tinh vi hơn mà các rule truyền thống khó phát hiện được.

4. Kết luận

Snort không chỉ là một IDS đơn thuần, mà còn là một công cụ hỗ trợ toàn diện trong công tác đảm bảo an ninh mạng. Khả năng phân tích sâu, mở rộng linh hoạt và cộng đồng phát triển mạnh mẽ giúp Snort trở thành "tai mắt" đáng tin cậy trong mọi hệ thống giám sát. Khi kết hợp với các công nghệ hiện đại như SDN và AI, Snort càng phát huy được vai trò trung tâm trong các kiến trúc phòng thủ chủ động, thông minh và thích ứng với các mối đe dọa ngày càng phức tạp.

5. Tài liệu tham khảo

1. Campos, M., & Martins, J. S. B. (2017).

A SDN-based Flexible System for On-the-Fly Monitoring and Treatment of Security Events

Bài báo này đề xuất một hệ thống linh hoạt dựa trên SDN để giám sát và xử lý các sự kiện bảo mật theo thời gian thực, sử dụng khả năng lập trình của bộ điều khiển SDN để phân loại và ứng phó với các loại tấn công khác nhau.

🔗 Xem chi tiết trên Zenodo

2. Usman, S., Winarno, I., & Sudarsono, A. (2021).

SDN-Based Network Intrusion Detection as DDoS Defense System for Virtualization Environment

Nghiên cứu này trình bày việc triển khai hệ thống phát hiện xâm nhập mạng dựa trên SDN để bảo vệ môi trường ảo hóa khỏi các cuộc tấn công DDoS, với kết quả cho thấy hiệu suất cao trong việc phát hiện và giảm thiểu tấn công.

🔗 Xem chi tiết trên EMITTER Journal

3. Badotra, S., & Panda, S. N. (2020).

SNORT based early DDoS detection system using Opendaylight and open networking operating system in software defined networking

Bài báo này đề xuất một hệ thống phát hiện sớm DDoS sử dụng Snort kết hợp với Opendaylight trong môi trường SDN, nhằm cải thiện khả năng phát hiện và phản ứng với các cuộc tấn công.

🔗 Xem chi tiết trên Springeremitter.pens.ac.id

4. Manso, P., Moura, J., & Serrão, C. (2019).

SDN-Based Intrusion Detection System for Early Detection and Mitigation of DDoS Attacks

Nghiên cứu này trình bày một hệ thống phát hiện xâm nhập dựa trên SDN nhằm phát hiện sớm và giảm thiểu các cuộc tấn công DDoS, với kết quả thử nghiệm cho thấy hiệu quả trong việc bảo vệ mạng khỏi các mối đe dọa.

🔗 Xem chi tiết trên MDPI

5. Rahouti, M., et al. (2022).

Security support provided by secure SDN technology

Bài báo này cung cấp một cái nhìn tổng quan về cách công nghệ SDN an toàn hỗ trợ bảo mật mạng, bao gồm phân đoạn, bảo mật ứng dụng, bảo mật API, và bảo mật hạ tầng.

🔗 Xem chi tiết trên ResearchGate

6. Snort là gì ? Bí Mật Vũ Khí Công Nghệ Thông Tin Bảo Vệ Doanh Nghiệp Khỏi Hacker

https://congdonglinux.com/snort-la-gi/

- Giải Mã Suy Nghĩ: Bước Đột Phá Biến Tín Hiệu Não Thành Ngôn Ngữ Viết

- Cuộc Cách Mạng Toàn Diện: Trí Tuệ Nhân Tạo (AI) Trong Ngành Y Tế

- Một số khác biệt giữa SQL Server và MySQL

- Benefits of Artificial Intelligence in Construction

- Special Purpose Entity (SPE)- Các Tổ Chức Được Thành Lập Với Mục Đích Đặc Biệt